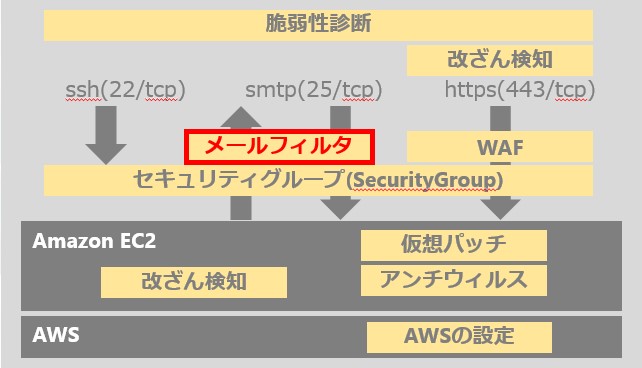

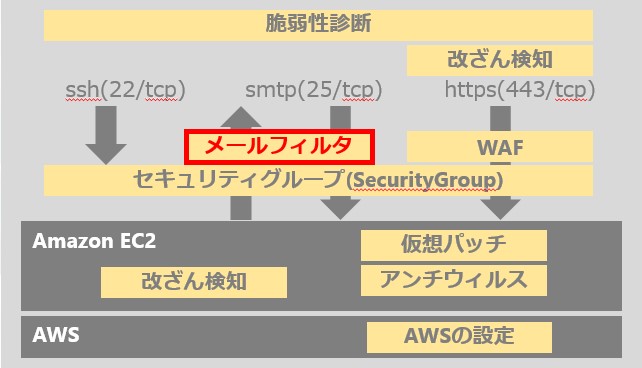

セキュリティ対策におけるメールセキュリティの立ち位置

チャットが普及しても、対外的なやり取りの中心は依然としてメールです。そしてメールセキュリティの本質はシンプルで、「受信段階でどれだけ止められるか」が対策の大半を占めます。

Emotetのようなマルウェアは、1通の受信から社内感染し、アドレス帳を使って取引先へ拡散し、「被害者から加害者へ」と一気に立場を変えてしまいます。問題は感染そのものよりも、その後に起きる信用毀損です。

本記事では、受信・送信それぞれの対策を単なる機能説明ではなく、「どこに配置し、何を防ぐのか」という実務視点で整理します。あわせて、SPF・DKIM・DMARCで現場がつまずきやすいポイントにも触れます。最小限の運用負荷で、実際に事故を防ぐ設計を理解してください。送信および受信それぞれで適切な対策をして、メールセキュリティの強化を行いましょう。

受信時の対策

メールを受信するさいに対策として考慮すべき事項を説明します。

スパムメール対策

スパムメールやフィッシングメールなど、広告宣伝メールは無差別に送られてきます。

それらを利用者が受信すると、選別のために時間を浪費するばかりか、偽装サイトに誘導されアカウント情報の漏洩などを引き起こすことがあります。

一番の対策は、スパムメールが利用者に届かないようにすることです。受信のためのメールサーバーや、その手前にメールセキュリティ対策をほどこし、必要なメールのみ受信できるようにしましょう。

ウィルスチェック

Emotetに代表されるような、ウィルスファイルが添付されたメールに対する対策も必要です。

添付されたウィルスに感染すると、パソコンが利用不能になったり、メール攻撃の踏み台とされ加害者になることも考えられます。利用者が使うPC上のアンチウィルスソフトで検知されることも多くありますが、スパムメールと同様で、利用者の手元に届かないことが最大の対策になります。

スパム対策と同じく、受信のためのメールサーバーや、その手前にメールセキュリティ対策をほどこし、必要なメールのみ受信できるようにしましょう。

コンテンツフィルタリング

コンテンツフィルタリングを使うと、正規のメールを経由した情報漏洩や、リスクの事前察知ができます。

予め「社外秘」や「口座番号」などの文言を指定しておき、合致するメールを保留、または送信しつつ管理者へ通知するなどの対応が可能です。

送信時の対策

メール送信時の対策も必要です。受信時は被害を受けないための対策が多かったですが、送信時の対策は自分が被害者になりにくくするための対策も含まれてきます。

なりすまし対策(SPF、DKIM、DMARC)

悪意のある第三者から、自社のメールアドレスになりすまして、迷惑メールを送られることもあります。それを防ぐために、なりすまし対策を実施する必要があります。

代表的な、なりすまし対策は主に3種類あります。いずれもDNSに設定を入れ、受信側のメールサーバーでチェックしていく形になります。

送信元メールサーバのIPアドレスを指定する「SPFレコード」

正規の送信元のメールサーバーを限定することで、なりすましを防ぎます。

自社ドメインのDNSゾーン情報に対して、メール送信元となるIPアドレスを宣言します。これSPF(Sender Policy Framework)レコードといいます。受信側のメールサーバーでは、SPFレコードの情報と送信元メールサーバーのIPアドレスのチェックを行うことで、なりすましを防ぐことが可能です。

電子署名を付与してなりすましを検知する「DKIM」

メールに電子署名を付け、受信時に電子署名を検証することで、なりすましを防ぎます。これをDKIM(DomainKeys Identified Mail)といいます。

自社ドメインのDNSゾーン情報に対して、公開鍵情報の登録を行います。送信元メールサーバーでは、秘密鍵を使った電子署名を付けてメール送信します。受信側のメールサーバーでは、DNSに登録されている公開鍵の情報を使て電子署名を検証することで、なりすましを防ぎます。

認証失敗時の対応策を定義する「DMARC」

「SPF」や「DKIM」で認証に失敗した場合の挙動を定義することができます。これをDMARC(Domain-based Message Authentication、Reporting and Conformance)といいます。

従来は認証に失敗した場合の挙動は受信側のメールサーバーのポリシーにて決められていましたが、送信者側の意図を反映できるようになりました。

誤送信防止

送信者の宛先指定間違いや会社が許可しないフリーアドレスへの送信防止などを行うことも可能です。

送信先ドメインをホワイトリスト(またはブラックリスト)形式で管理したり、送信時に一旦保留し一定時間後に送信する等の対策をとることが出来ます。

添付ファイル自動暗号化

メールに添付ファイルを付けるときは、送信者がローカル環境で暗号化を行い添付ファイルとパスワードを別々のメールで送信する運用をしているところは多くあります。

それらの作業を利用者任せではなく、システムとして強制的に行うことも可能です。自動で暗号化され添付されるケースもあれば、クラウド上のストレージへ自動保存されURLとパスワードが自動送信されるケースもあります。

関連するFAQ

Q. メールセキュリティで最優先は何ですか?

A. 受信前〜受信時の遮断です。ユーザーの手元に届く時点で負けパターンが増えます。MX前段のゲートウェイやクラウド型フィルタで止める設計を優先してください。

Q. 受信対策はどこに置くのが正解ですか?

A. 一般的には「メールサーバーの前段(ゲートウェイ)」が最も効果的です。M365やGoogle Workspaceの標準機能に加え、外部フィルタを挟むことで検知精度と遮断率を補強できます。

Q. SPF・DKIM・DMARCでよくある失敗は?

A. 典型例は以下です。

・SPF:includeを増やしすぎて10回制限を超える(いわゆるinclude地獄)

・DKIM:転送や改行で署名が崩れる設定不備

・DMARC:p=noneのまま放置し、実質何も防げていない

設定した「つもり」で止まるのが一番危険です。

Q. DMARCはいきなりp=rejectにすべきですか?

A. 原則は段階的に引き上げます。まずp=noneでレポートを収集し、正規メールがすべて認証を通る状態を確認してからquarantine→rejectへ進めるのが安全です。

Q. Emotetのような攻撃はどう広がるのですか?

A. 感染端末のメール情報やアドレス帳を使い、実在するやり取りを装って拡散します。そのため受信者側は見抜きにくく、結果的に自社が加害者として拡散源になります。

Q. PPAP(パスワード別送)は安全ですか?

A. 安全とは言えません。盗聴や誤送信のリスクを十分に下げられず、現在はクラウドストレージ連携や自動暗号化の方が現実的な対策です。

Q. 誤送信は技術で防げますか?

A. 完全には防げませんが、大幅に減らせます。ディレイ送信、宛先制御、上長承認など「人がミスする前提」で仕組み化するのが重要です。

Q. 最低限どこまでやればよいですか?

A. 受信ゲートウェイでの遮断、マルウェア・URL検知、SPF/DKIM/DMARC、誤送信対策。この4点が実務上の最低ラインです。ここが抜けていると、対策しているようで防げていません。

まとめ

対外的なやりとりでは、まだまだ使い続けることになりそうなメール。受信時、送信時と適切なセキュリティ対策を行うことで、自社の被害を抑えつつ、加害者になることも防ぐことが可能です。

昨今ではマルウェアのEmotetなど攻撃手法が巧妙化してきています。メールサーバーの送受信経路上に設置するだけで、セキュリティ対策ができるSaaSサービスも多くあるので、対策がされていない場合は利用を検討してみると良いと思います。

おすすめのメールフィルターサービス

あんしんクラウドメールフィルター

あんしんクラウドメールフィルターでは、現在ご利用中のメールサーバーはそのままに、受信系のメールセキュリティ対策をまるごと提供します。送信系の対策も必要な場合は、専用環境のご提供をいたします。