WEBサービスは常に攻撃対象となり、完全に安全な状態を維持し続けることは現実的ではありません。だからこそ重要なのは、「どこに、どのレベルで対策を打つか」という設計と優先順位です。

本記事では、AWS環境でWEBサービスを運営する際に押さえておきたい代表的なセキュリティ対策を、役割ごとに整理しました。さらに、「どれから導入すべきか」という実務上の判断に踏み込み、コストとリスクのバランスで意思決定するためのシンプルな基準も提示します。まず前提として、最低限ここから着手すると全体の防御力が安定します。

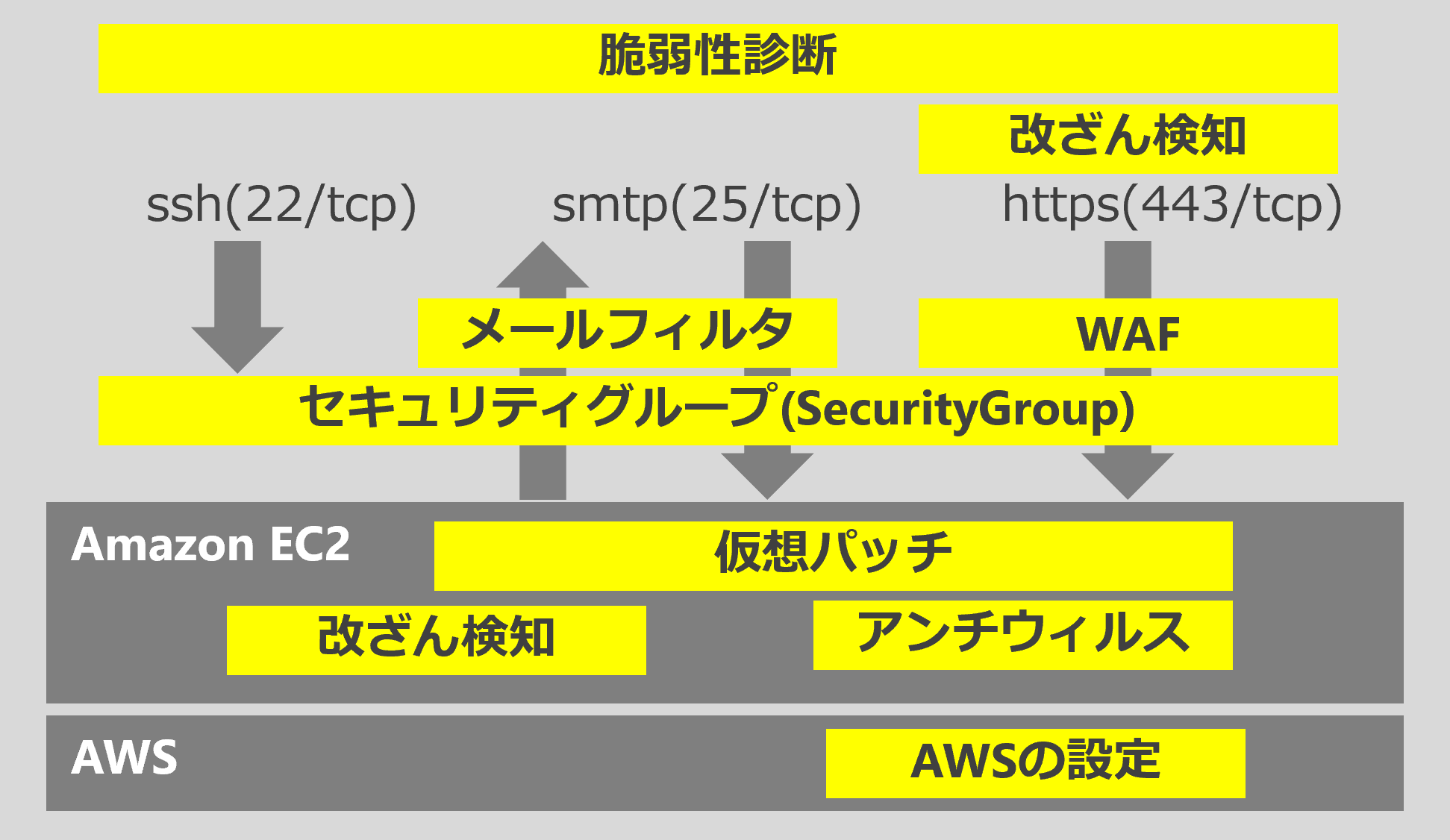

1. セキュリティグループ(ネットワーク境界防御)

例:22番ポートを特定IPのみに制限

2. WAF(アプリケーション層防御)

例:SQLインジェクションやXSSの遮断

3. 脆弱性診断(現状把握)

例:公開中のエンドポイントに対する診断

この順番は、「外からの侵入をまず絞る → 中身を検査する → 弱点を把握する」という流れで、少ないコストでも効果が出やすいためです。また、対策の優先度は次のように考えるとブレにくくなります。

「被害額 × 発生確率 × 対策コスト」このバランスで、やるべき対策を選ぶのが現実的です。

セキュリティリスクを事前に診断する「脆弱性診断」

サービスリリース時には、万全のセキュリティ対策を実施しておきたいところです。脆弱性診断を行うことで、現時点の脆弱な部分をあぶりだし、事前に脅威を取り除くことが可能です。

ネットワーク、アプリケーション、AWS設定など様々なレイヤに対する診断が可能です。リリース前に1回やって終わりではなく、アップデートのタイミングなどで定期的に実施することで、高いセキュリティを維持することが出来ます。

詳細はこちら:システムの脆弱性を発見する「脆弱性診断」

サービスはこちら:脆弱性診断サービス

本当に必要な通信のみ許可を行う「セキュリティグループ」

セキュリティグループを利用することで、入り口の段階で不要な通信を遮断することが可能です。いわゆるファイアウォールと呼ばれるものになります。不要な通信は遮断し、必要な通信のみ通すことが出来ます。

外部からの通信を必要最低限に絞ることができ、標準で利用可能なサービスになるので、必ず設定しておきましょう。

詳細はこちら:本当に必要な通信のみ許可を行う「セキュリティグループ」

WEBサイトのセキュリティを守る「AWS WAF」

WEBサービスであれば、セキュリティグループで「HTTPS通信」を許可する必要があります。しかし許可した「HTTPS通信」が安全なものとは限りません。そこで活躍するのが「Web Application Firewall(WAF)」です。

WAFでは、「HTTPS通信」の中身のチェックを行い、危険なアクセスパターンの検知および遮断を行います。

多くの攻撃は、プログラム側で対策されていれば対策が可能ですが、プログラムも完ぺきではありません。プログラムで対策しつつ、WAFを入れることでより強固なセキュリティ対策を取ることが出来ます。

詳細はこちら:WEBサイトのセキュリティを守る「AWS WAF」

サービスはこちら:AWS WAF自動運用サービス

日々発見される脆弱性に対する「仮想パッチ」

利用しているOSやミドルウェア、プログラムには必ずと言っていいほど、未発見のセキュリティリスクが潜んでいます。悪意を持った攻撃者は、発見されていないセキュリティリスクを見つけようとしています。WoardPressやApacheなど、有名になればなるほどそのリスクは高くなります。

脆弱性が発見されると、セキュリティパッチの適用や仮想パッチの適用などの対策が必要になります。パッチ適用を行うコストやリスクを考慮して、対策を決定していく必要があります。

詳細はこちら:日々発見される脆弱性に対する「仮想パッチ」

関連情報はこちら:EOLとは?CentOSのサポート期限と適切な対策

サービスはこちら:サーバー総合セキュリティ

サーバーに対する「ウィルス対策」

悪意のあるユーザーのウィルスファイルアップロードや、WEBサービス管理者の作業用PC乗っ取りなど、サーバーがウィルス感染するリスクについての考慮も必要です。

特に、WEBサービスの利用ユーザーがファイルアップロードすることがあるような場合は、対策の優先度を上げる必要があります。

詳細はこちら:サーバーに対する「ウィルス対策」

改ざんにいち早く気づくための「改ざん検知」

しっかりと対策をしていても、100%の安全保障はありません。ゼロデイ攻撃など、防ぐことが難しいものもあります。その場合は、いかに早く異常を検知するかが重要になります。

詳細はこちら:改ざんにいち早く気づくための「改ざん検知」

サービスはこちら:改ざん検知サービス

Emotet等のマルウェアから会社を守る「メールフィルタ」

メールは利用ユーザーも多く、利用者のリテラシー教育も必要なため、リスクが高いものになります。可能な限りユーザーに届く前に対策をしたいところです。

メールフィルタサービスを入れることで、ユーザーに届く前に危険なメールを遮断することが可能です。

詳細はこちら:メール利用のリスクを軽減させる「メールセキュリティ」

サービスはこちら:あんしんクラウドメールフィルター

利用ユーザーで対策が必要な「AWS設定」

AWSでは責任共有モデルという概念があります。カンタンに説明すると、「AWSが提供する部分についてはAWSが責任を持ち、ユーザーコンテンツやAWSの利用の仕方はユーザーが責任を持つ。」というような考え方です。

根幹の部分はAWSが強固なセキュリティ基準で対応しています。また、様々なセキュリティ対策に役立つサービスを提供しています。

ユーザーは用意された道具を使いこなす必要があります。使いこなせないと、公開するつもりがなかった個人情報が全世界に共有されてしまった。というようなことになる可能性があるので、しっかりと理解し設定していく必要があります。

関連するFAQ

Q. セキュリティ対策はどこから始めるべきですか?

A. セキュリティグループ→WAF→脆弱性診断の順が現実的です。まず不要な通信を遮断し、その上で中身を検査し、最後に抜け漏れを把握する流れが効率的です。

Q. WAFとセキュリティグループの違いは何ですか?

A. セキュリティグループは「通信を通すかどうか(IP・ポート)」を制御する入口の防御です。一方WAFは「通信の中身(HTTPリクエスト)」を見て、不正なアクセス(例:SQLインジェクション)を防ぎます。

Q. WAFだけ入れておけば十分ですか?

A. 不十分です。WAFはアプリ層の防御であり、ネットワーク制御や設定ミス(例:S3の公開設定)までは防げません。複数レイヤでの対策が前提です。

Q. 仮想パッチは必ず導入すべきですか?

A. 必須ではありませんが、即時にパッチ適用できない場合の有効な代替手段です。特に停止リスクが高いシステムでは有効ですが、恒久対策にはなりません。

Q. 小規模なWEBサービスでもここまで対策は必要ですか?

A. 規模に関係なく攻撃対象にはなります。ただし、すべてを一度にやる必要はありません。「被害額×発生確率×コスト」で優先順位をつけて段階的に導入するのが現実的です。

Q. AWSを使っていればセキュリティは安心ですか?

A. 基盤は安全ですが、設定ミスは利用者の責任です。実際に多いのはS3の公開設定ミスなどによる情報漏えいです。責任共有モデルを前提に設計・運用する必要があります。

まとめ

この記事ではAWS上でWEBサイトを運営するときに気にすべきセキュリティ対策についてまとめてみました。

セキュリティ対策は費用をかけようと思えばいくらでもかけられる領域です。自社のとって必要な対策を、適切なタイミングで導入できるとよいですね。

まずは、セキュリティ対策にどのようなものがあるのかを把握して、準備をしていきましょう。