セキュリティアップデートは「重要」と分かっていても、判断基準が曖昧なまま後回しにされがちです。その結果、パッチ未適用のまま公開サーバが侵害され、踏み台化する――こうした事故は珍しくありません。特にAWSでは責任共有モデルにより、「どこまで自分たちが対応すべきか」を誤るとリスクを見落とします。

本記事では、セキュリティアップデートの基本に加え、AWSにおける責任範囲の具体的な誤解ポイント、そして実務で迷わないための判断基準(例:CVSSスコアや公開範囲による優先度付け)と運用フローを整理します。結論として、セキュリティアップデートは「事前に判断基準を持てるかどうか」で対応品質が決まります。

セキュリティアップデートとは

セキュリティアップデートとは、セキュリティ上の問題を無効化させるために、アップデート作業を行うことです。

セキュリティ上の問題とは、主にプログラムのバグのことを指します。WindowsやLinuxなどのオペレーティングシステムはもちろん、ApacheやMySQLなどのミドルウェア、WordPressなどのソフトウェアはすべてプログラムです。

これらのプログラムでは、日々新しい脆弱性が発見されています。利用者が多ければ多いほど、発見される数や悪用される可能性も高くなります。

脆弱性の発見と、対策用パッチの提供状況を把握し、必要に応じて適用していくことが必要です。

AWS利用者の責任範囲は?

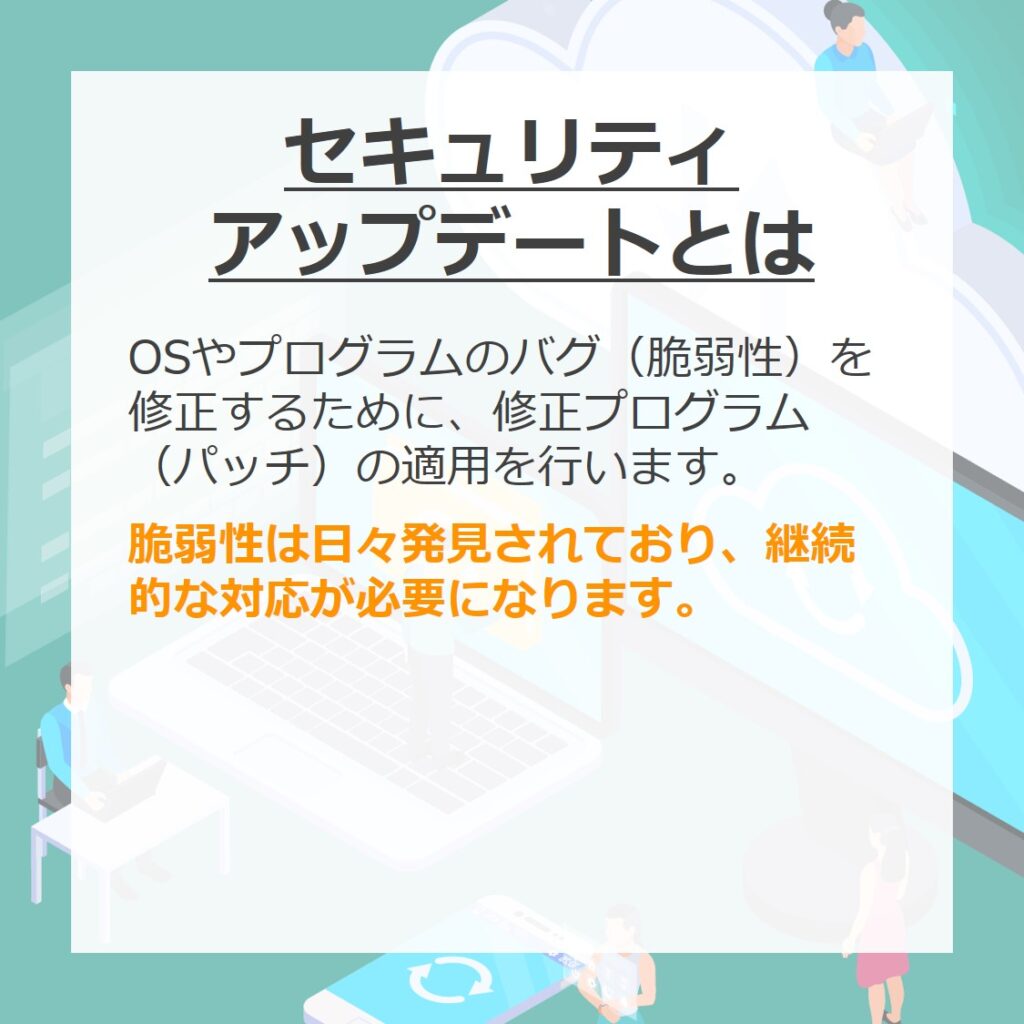

責任共有モデル

AWSのセキュリティは、AWSと利用ユーザーで責任を共有する「責任共有モデル」が基本的な考え方となります。

「責任共有モデルでは」AWSがクラウドに関するセキュリティに責任を持ちます。具体的には、AWSで提供されるすべてのサービスを実行するインフラストラクチャの保護について責任を負います。このインフラストラクチャはハードウェア、ソフトウェア、ネットワーキング、AWS クラウドのサービスを実行する施設で構成されます。

一方、利用者は、クラウド内のセキュリティに責任を持ちます。クラウド内というのは、クラウドを利用するうえでのセキュリティです。たとえば、セキュリティグループ設定や、EC2インスタンス上のオペレーティングシステムやプログラムのセキュリティについてが対象となります。

つまり、AWSを利用する場合でも、OSやミドルウェアについてのセキュリティ対策は利用者が行う必要があります。

パッチ適用を行わないリスクは?

パッチ適用を行わないと

適切なパッチ適用を行わないと、ビジネス上のリスクが発生します。

たとえば、自身のWEBサービスが、脆弱性をついた攻撃を受ける可能性があります。

攻撃を受けることで、サービス停止の被害を受けるかもしれません。不正に個人情報にアクセスされて、情報漏洩が起きる可能性もあります。

また、攻撃の踏み台にされてしまうこともあります。その場合、被害者ではなく、知らず知らずのうちに加害者になっていることもありえます。

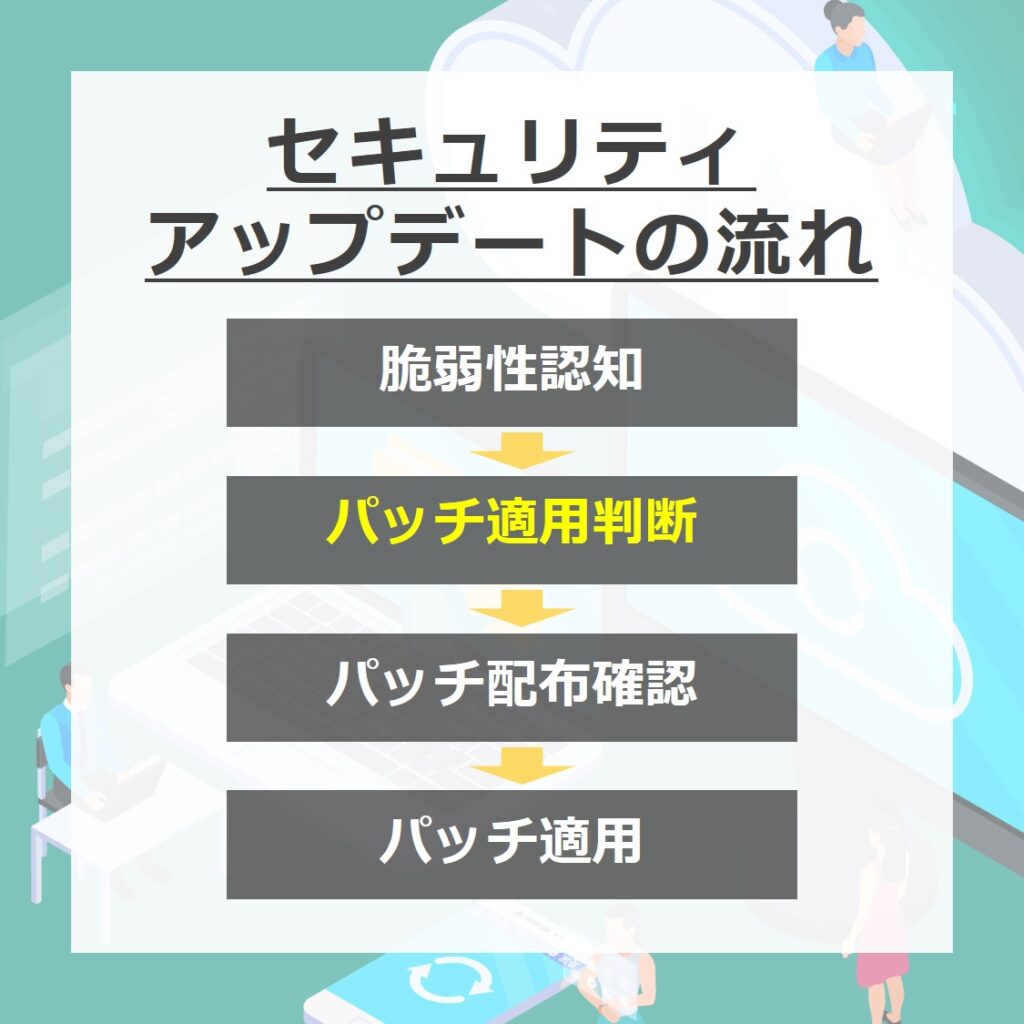

セキュリティアップデートの流れ

セキュリティアップデートの流れ

セキュリティアップデートの流れは次のように行います。

1.脆弱性認知

2.パッチ適用判断

3.パッチ配布確認

4.パッチ適用

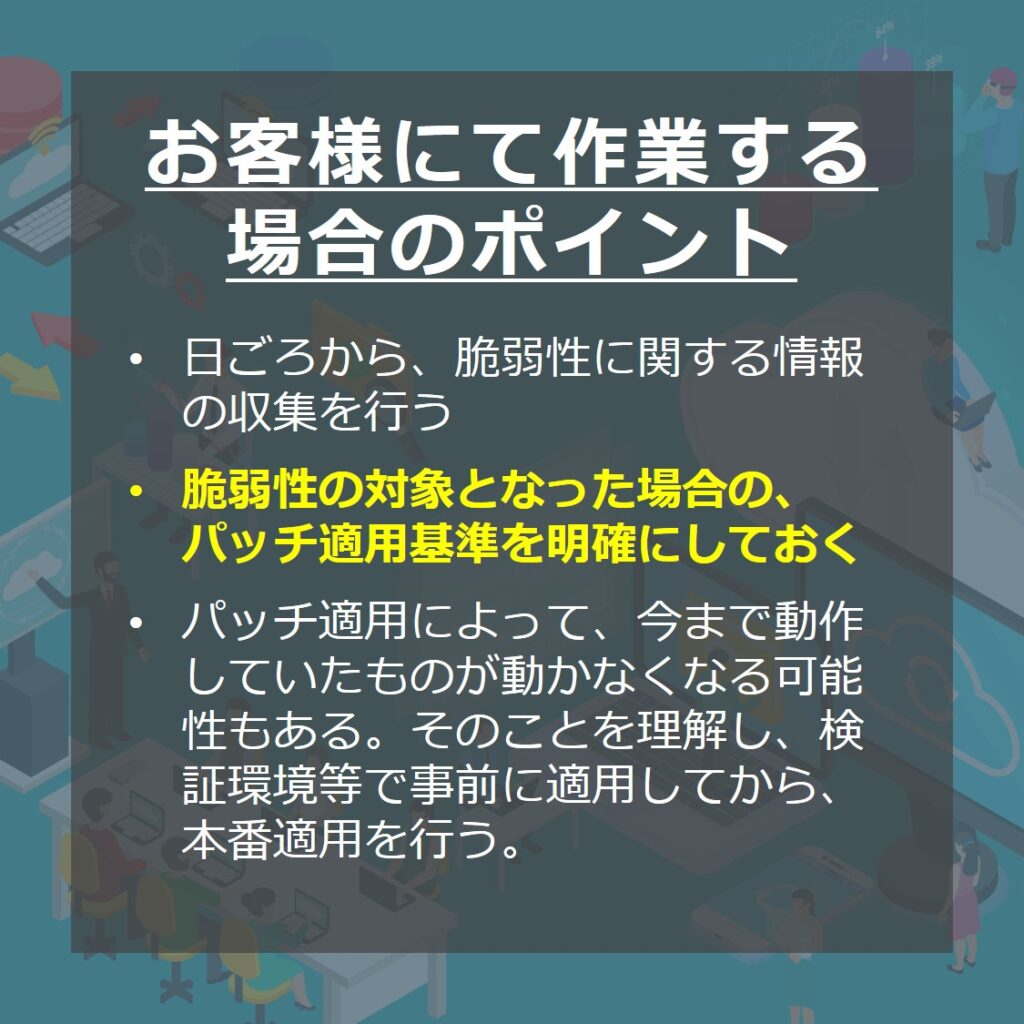

お客様にてセキュリティアップデートを運用する場合のポイント

セキュリティアップデートの運用ポイント

ディーネットのAWS運用代行サービスでは、セキュリティアップデートサービスの提供をしております。

日々の脆弱性情報の収集を行い、一定の基準を超える場合は、対象のお客様へ内容をご連絡します。その内容をもとに、お客様にて適用判断をしていただきます。

パッチ適用をする。と判断された場合は、必要に応じてテスト環境をご用意のうえ、お客様と事前検証を実施。問題ないと判断された場合は、本番環境へパッチ適用いたします。

ディーネットの運用代行サービスでは

セキュリティアップデートサービス

お客様にてセキュリティアップデートの運用をする場合のポイントです。

脆弱性は日々新しいものが発見されています。つまり、運用中のサービスについては、常に気にしておく必要があります。日ごろから、脆弱性の情報収集作業をルーチン化しておきましょう。

また、セキュリティアップデートの適用基準を予め決めておくことも重要です。「脆弱性情報データベースの○○に、深刻度○○以上の脆弱性が公開された場合は、適用を検討する。」などの基準があると、実際に対応が必要になった場合に、落ち着いて対応することが可能です。

実際にパッチ適用する際の手順や影響、必要な工数を予め見積もっておくことで、いざというときに、慌てずに判断が可能になります。

パッチ適用すると決めた場合は、事前の動作確認を行い、本番反映させるようにしましょう。

関連するFAQ

Q. セキュリティアップデートとは何ですか?

A. ソフトウェアの脆弱性(主にバグ)を修正するための更新作業です。OS、ミドルウェア、アプリケーションなどすべてのプログラムが対象になります。

Q. AWSを使っていればセキュリティ対策は不要ですか?

A. 不要ではありません。AWSはインフラ(ハードウェア・基盤ソフト・データセンター)の保護を担当しますが、EC2のOS更新やミドルウェア、アプリケーションのパッチ適用、セキュリティグループ設定は利用者の責任です。例えば「EC2のOS未更新」は完全にユーザー責任であり、「RDSは自動更新される」と思われがちですが、パラメータ設定や適用タイミングの管理は利用者側の責任範囲です。

Q. パッチを適用しないとどんなリスクがありますか?

A. サービス停止、情報漏洩、不正アクセス、踏み台化などのリスクがあります。特に外部公開サーバでは、公開後短期間でスキャン・攻撃対象になるケースもあり、結果として自社が加害者側に回る可能性もあります。

Q. セキュリティアップデートの基本的な流れは?

A. 脆弱性の認知→適用判断→パッチ提供の確認→テスト環境で検証→本番適用、の順で進めます。各段階で「見逃し」「後回し」「本番差異による障害」といった失敗が起きやすいため、運用ルール化が重要です。

Q. 脆弱性情報はどこで確認できますか?

A. IPA、JPCERT/CC、JVN、JVN iPediaなどで横断的に確認できます。自社で利用している製品名・バージョンでの該当有無を必ず確認します。

Q. パッチ適用の判断基準はどう決めればよいですか?

A. 事前にルール化するのが重要です。例えば、

・CVSSスコア7.0以上は原則対応(9.0以上は緊急対応)

・外部公開サーバは優先度を一段引き上げ

・認証回避・RCE(リモートコード実行)は最優先

・サポート切れ製品は原則リプレイス検討

といった基準を決めておくと、判断のブレを防げます。

Q. テスト環境は必ず必要ですか?

A. 必要です。パッチ適用により既存機能が停止することがあります。本番と同等の構成で事前検証し、「テストでは問題なしだが本番で障害」という典型的な失敗を防ぎます。

Q. サポート終了ソフトを使い続けるとどうなりますか?

A. 新たな脆弱性が発見されてもパッチが提供されず、恒常的にリスクにさらされます。最新バージョンへの更新やリプレイスが現実的な対策です。

まとめ

最後までご覧いただきありがとうございます

この記事では、セキュリティアップデートサービスについて解説しました。

AWSでは責任共有モデルにより、クラウドについてはAWSが責任をもってセキュリティ対策を実施します。利用者は、クラウドの利用方法やEC2インスタンス内のOSやプログラムについてセキュリティ対策が必要です。

あらかじめ、セキュリティアップデートの対応方針を決めておきましょう。

脆弱性は日々発見されます。脆弱性についての情報収集を継続的に行います。対象となる脆弱性が発見されたら、適用可否の判断をします。適用の判断となった場合は、パッチの提供を待ちます。パッチが提供されたら、テスト環境で動作確認を行い、動作確認を実施。確認がとれたら、本番環境へ適用させます。